Компания Microsoft сообщила о критической уязвимости в локальных версиях почтового сервера Exchange Server. Проблема с идентификатором CVE‑2026‑42897 (оценка по шкале CVSS — 8,1 балла) уже используется злоумышленниками для атак в реальных условиях.

CloudZ RAT: кража паролей и OTP через Windows Phone Link

Исследователи кибербезопасности из Cisco Talos раскрыли детали изощрённой кибератаки. Злоумышленники использовали инструмент удалённого доступа CloudZ RAT и специальный плагин Pheno, чтобы похищать учётные данные пользователей — в том числе одноразовые пароли (OTP). Разберёмся, как работает эта схема и чем она опасна.

В чём суть угрозы CloudZ RAT

Главная особенность атаки — использование легитимной функции синхронизации между ПК и смартфоном. Злоумышленники задействовали приложение Microsoft Phone Link (встроено в Windows 10 и Windows 11), которое позволяет:

связывать компьютер с Android‑устройством или iPhone через Wi‑Fi и Bluetooth;

принимать и совершать звонки;

отправлять сообщения;

управлять уведомлениями.

Вместо того чтобы заражать сам смартфон, хакеры перехватывают данные на этапе синхронизации. Плагин Pheno отслеживает активные процессы Phone Link и потенциально может перехватывать чувствительную мобильную информацию — например, SMS и одноразовые пароли.

Как проходит атака: пошаговая схема

Проникновение. Злоумышленники используют неизвестный на данный момент способ первичного доступа в систему. На компьютер загружается поддельный исполняемый файл ConnectWise ScreenConnect.

Закрепление в системе. Файл запускает загрузчик .NET и использует встроенный скрипт PowerShell для создания запланированной задачи — это позволяет вредоносному коду сохраняться в системе даже после перезагрузки.

Проверка окружения. Промежуточный загрузчик анализирует аппаратное обеспечение и среду, чтобы избежать обнаружения антивирусами.

Развёртывание трояна. На компьютер устанавливается модульный троян CloudZ.

Связь с сервером. Троян расшифровывает встроенную конфигурацию, устанавливает зашифрованное соединение с командным сервером (C2) и ожидает инструкций в кодировке Base64.

Сбор данных. CloudZ начинает красть учётные данные и может загружать дополнительные плагины для расширения функционала.

Что умеет троян CloudZ

Вредоносное ПО поддерживает множество команд, среди которых:

pong — отправляет ответ о работоспособности;

PING! — запрашивает статус соединения;

CLOSE — завершает процесс трояна;

INFO — собирает метаданные о системе;

RunShell — выполняет команды командной оболочки;

BrowserSearch — похищает данные веб‑браузеров;

GetWidgetLog — крадёт журналы и данные Phone Link;

plugin — загружает плагин;

savePlugin — сохраняет плагин на диск в специальной папке;

sendPlugin — отправляет плагин на командный сервер;

RemovePlugins — удаляет все развёрнутые модули плагинов;

Recovery — восстанавливает соединение;

DW — скачивает и записывает файлы;

FM — управляет файлами;

Msg — отправляет сообщения на командный сервер;

Error — сообщает об ошибках;

rec — записывает экран.

Роль плагина Pheno

Плагин выполняет разведку приложения Windows Phone Link на заражённом компьютере:

отслеживает активные процессы синхронизации;

записывает собранные данные в выходной файл во временной папке;

передаёт информацию трояну CloudZ;

CloudZ отправляет собранные данные на командный сервер.

Почему это опасно

Атака демонстрирует тревожную тенденцию: злоумышленники всё чаще эксплуатируют легитимные функции операционных систем и приложений. Ключевые риски:

обход двухфакторной аутентификации за счёт перехвата OTP;

отсутствие необходимости заражать сам мобильный телефон;

использование встроенных механизмов синхронизации для кражи данных;

высокая скрытность — вредоносный код маскируется под обычные процессы.

Кампания активна как минимум с января 2026 года. На данный момент её не удалось связать с какой‑либо известной хакерской группой.

Чтобы комментировать, зарегистрируйтесь или авторизуйтесь

Компания Microsoft представила инновационную систему на базе искусственного интеллекта — MDASH (Multi‑model Agentic Scanning Harness). Инструмент создан для масштабного поиска и устранения уязвимостей в программном обеспечении. Сейчас система проходит тестирование в рамках ограниченного закрытого доступа у ряда клиентов.

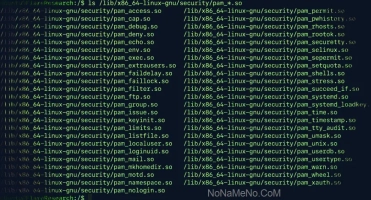

Исследователи в сфере кибербезопасности обнаружили новый опасный бэкдор для Linux‑систем под названием PamDOORa. Вредоносное ПО появилось на российском форуме киберпреступников Rehub — злоумышленник под ником «darkworm» сначала предлагал его за 1 600 долларов, а к 9 апреля снизил цену почти вдвое — до 900 долларов.