Киберпреступники активизировались в Латинской Америке и Европе: пользователи Windows и Android сталкиваются с новыми кампаниями по распространению банковских троянов. По данным исследователей из WatchGuard и ESET, вредонос Grandoreiro атакует компьютеры, а BTMOB — смартфоны.

Уязвимость CVE‑2026‑42897 в Exchange Server: атака через письмо

Компания Microsoft сообщила о критической уязвимости в локальных версиях почтового сервера Exchange Server. Проблема с идентификатором CVE‑2026‑42897 (оценка по шкале CVSS — 8,1 балла) уже используется злоумышленниками для атак в реальных условиях.

Уязвимость CVE‑2026‑42897 в Exchange Server

Что представляет собой уязвимость?

Уязвимость относится к типу межсайтового скриптинга (XSS) — это ошибка обработки входных данных при генерации веб‑страниц. Благодаря ей злоумышленник может подделать содержимое и выполнить произвольный JavaScript‑код в браузере жертвы.

Обнаружение проблемы принадлежит анонимному исследователю в области кибербезопасности.

Как происходит атака?

Злоумышленник отправляет специально подготовленное электронное письмо пользователю. Если получатель откроет его через Outlook Web Access и выполнит определённые действия (например, перейдёт по ссылке или наведёт курсор на элемент письма), в браузере запустится вредоносный код.

Это позволяет:

получить доступ к учётной записи пользователя;

похитить конфиденциальные данные;

распространить атаку дальше по корпоративной сети.

Какие версии Exchange Server затронуты?

Под угрозой находятся следующие локальные версии сервера:

Exchange Server 2016 (любые обновления);

Exchange Server 2019 (любые обновления);

Exchange Server Subscription Edition (SE) (любые обновления).

Важно: облачная версия Exchange Online уязвимости не подвержена.

Как защититься прямо сейчас?

Microsoft оперативно предложила временное решение — Exchange Emergency Mitigation Service (служба экстренного устранения угроз). Она автоматически применяет защиту через настройку перезаписи URL и включена по умолчанию. Если служба не активирована, её необходимо включить вручную.

Альтернативный способ защиты

Если использование Exchange Emergency Mitigation Service невозможно (например, из‑за изоляции сети), выполните следующие шаги:

Скачайте последнюю версию Exchange on‑premises Mitigation Tool (EOMT) по ссылке: aka.ms/UnifiedEOMT.

Примените меры защиты:

для одного сервера: выполните в командной строке с повышенными правами (Exchange Management Shell, EMS) команду:

.EOMT.ps1 -CVE "CVE-2026-42897"для всех серверов: используйте команду:

Get-ExchangeServer | Where-Object { $_.ServerRole -ne "Edge" } | .EOMT.ps1 -CVE "CVE-2026-42897"

Важное примечание от Microsoft

При применении мер защиты может появиться сообщение: «Mitigation invalid for this exchange version» («Устранение не подходит для этой версии Exchange») в поле «Описание». Разработчики уточняют, что это визуальный сбой — если статус отображается как «Applied» («Применено»), значит, защита работает корректно. Команда Exchange занимается устранением этой ошибки отображения.

Текущая ситуация

На данный момент нет подробной информации о:

точном механизме эксплуатации уязвимости;

личности злоумышленников;

масштабе атак;

конкретных целях злоумышленников;

количестве успешных атак.

Рекомендации

Чтобы минимизировать риски, Microsoft настоятельно рекомендует:

как можно скорее применить предложенные меры защиты;

проверить статус активации Exchange Emergency Mitigation Service;

при необходимости использовать скрипт EOMT для ручного устранения угрозы;

следить за официальными анонсами компании о выпуске постоянного патча.

Чтобы комментировать, зарегистрируйтесь или авторизуйтесь

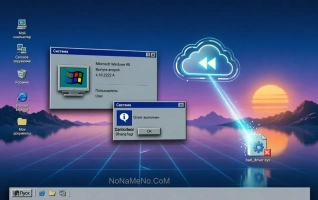

Microsoft внедряет новую функцию Cloud‑Initiated Driver Recovery для Windows Update — она позволит автоматически откатывать проблемные драйверы через облако. Теперь, если обновление вызывает сбои в работе устройств или получает низкую оценку качества, компания сможет удалённо заменить драйвер без участия пользователя и производителя оборудования.

Производители программного обеспечения выпустили срочные обновления для устранения критических уязвимостей. Эти бреши могли позволить злоумышленникам обойти защиту, получить доступ к данным или выполнить произвольный код. Разберём подробно, какие проблемы были найдены и как их устранили.