Производители программного обеспечения выпустили срочные обновления для устранения критических уязвимостей. Эти бреши могли позволить злоумышленникам обойти защиту, получить доступ к данным или выполнить произвольный код. Разберём подробно, какие проблемы были найдены и как их устранили.

PamDOORa: бэкдор для Linux, крадущий SSH учётные данные

Исследователи в сфере кибербезопасности обнаружили новый опасный бэкдор для Linux‑систем под названием PamDOORa. Вредоносное ПО появилось на российском форуме киберпреступников Rehub — злоумышленник под ником «darkworm» сначала предлагал его за 1 600 долларов, а к 9 апреля снизил цену почти вдвое — до 900 долларов.

PamDOORa: бэкдор для Linux, крадущий SSH‑учётные данные

Что такое PamDOORa

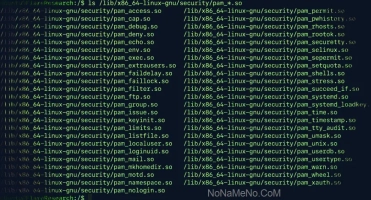

PamDOORa — это продвинутый инструмент для постэксплуатационного доступа, построенный на базе PAM (Pluggable Authentication Module — подключаемых модулей аутентификации). Он позволяет злоумышленникам:

получать постоянный доступ к серверу через SSH с помощью «магического» пароля и определённой комбинации TCP‑порта;

собирать учётные данные всех пользователей, которые проходят аутентификацию на заражённой системе;

скрывать следы своей деятельности: бэкдор вмешивается в журналы аутентификации, стирая упоминания о вредоносных действиях.

По словам исследователя компании Flare.io Ассафа Морага, PamDOORa способен стабильно работать на Linux‑системах архитектуры x86_64.

Как работает угроза: роль PAM‑модулей

PAM — это фреймворк безопасности в Unix/Linux‑системах. Он даёт администраторам возможность:

добавлять новые механизмы аутентификации (например, переходить с паролей на биометрию);

обновлять существующие способы подтверждения личности;

делать это без переписывания уже работающих приложений.

Ключевая проблема в том, что PAM‑модули обычно запускаются с правами суперпользователя (root). Если модуль скомпрометирован, настроен неверно или изначально является вредоносным, это создаёт серьёзные риски:

кража учётных данных пользователей;

несанкционированный доступ к системе;

создание скрытых точек входа (бэкдоров).

Особую опасность представляет модуль pam_exec. Он позволяет выполнять внешние команды, и злоумышленники могут использовать его для:

внедрения вредоносных скриптов в конфигурационные файлы PAM;

получения привилегированной оболочки (shell) на хосте;

обеспечения скрытого и устойчивого присутствия в системе.

Чем опасен PamDOORa: ключевые особенности

Этот бэкдор — второй известный случай атаки на стек PAM после угрозы Plague. По оценке экспертов, PamDOORa выходит за рамки простых демонстрационных скриптов и приближается к инструментам профессионального уровня. Его отличительные черты:

Интеграция техник. Объединяет известные методы (перехват PAM, сбор учётных данных, подмена журналов) в единый модульный имплантат.

Устойчивость к отладке. Затрудняет обнаружение и анализ со стороны специалистов по безопасности.

Сетевые триггеры. Реагирует на определённые сетевые события, активируя вредоносные действия только при нужных условиях.

Конвейер сборки. Позволяет оперативно адаптировать и развёртывать бэкдор под конкретные задачи злоумышленника.

Антикриминалистические функции. Активно стирает следы вторжения: модифицирует или удаляет записи из журналов аутентификации.

Сценарий заражения

Пока нет подтверждённых случаев использования PamDOORa в реальных атаках. Однако эксперты предполагают следующую цепочку заражения:

Злоумышленник получает root‑доступ к хосту любым способом (например, через уязвимость или фишинг).

Устанавливает модуль PamDOORa в систему как часть PAM‑фреймворка.

Настраивает постоянный SSH‑доступ и начинает сбор учётных данных легитимных пользователей.

Почему это важно для пользователей Linux

Угроза подчёркивает критическую важность:

регулярного аудита PAM‑конфигураций;

мониторинга журналов аутентификации на признаки вмешательства;

ограничения прав доступа для критически важных модулей;

своевременного обновления системы и установки патчей безопасности.

Чтобы комментировать, зарегистрируйтесь или авторизуйтесь

Компания Microsoft сообщила о критической уязвимости в локальных версиях почтового сервера Exchange Server. Проблема с идентификатором CVE‑2026‑42897 (оценка по шкале CVSS — 8,1 балла) уже используется злоумышленниками для атак в реальных условиях.

Компания Microsoft представила инновационную систему на базе искусственного интеллекта — MDASH (Multi‑model Agentic Scanning Harness). Инструмент создан для масштабного поиска и устранения уязвимостей в программном обеспечении. Сейчас система проходит тестирование в рамках ограниченного закрытого доступа у ряда клиентов.