Компания Microsoft представила инновационную систему на базе искусственного интеллекта — MDASH (Multi‑model Agentic Scanning Harness). Инструмент создан для масштабного поиска и устранения уязвимостей в программном обеспечении. Сейчас система проходит тестирование в рамках ограниченного закрытого доступа у ряда клиентов.

Кибератака MuddyWater: кража данных через Teams под видом вымогательства

Иранская хакерская группа MuddyWater (известная также как Mango Sandstorm, Seedworm и Static Kitten) провела изощрённую кибератаку, замаскированную под операцию вымогателей. Разберёмся, как это произошло и чем опасно такое развитие событий в сфере кибербезопасности.

Суть атаки

В начале 2026 года специалисты компании Rapid7 зафиксировали необычную атаку. Злоумышленники использовали социальную инженерию через Microsoft Teams, чтобы получить доступ к корпоративным системам.

На первый взгляд инцидент напоминал действия группы вымогателей Chaos (появилась в начале 2025 года и известна моделью двойного вымогательства). Однако расследование показало: за атакой стояла государственная группировка, маскирующаяся под обычных киберпреступников.

Как проходила атака

Первый контакт. Злоумышленники отправляли внешние запросы на чат в Teams, связываясь с сотрудниками компаний.

Кража учётных данных. Через сеансы совместного использования экрана хакеры получали доступ к учётным записям и манипулировали многофакторной аутентификацией (MFA).

Разведка и закрепление. Используя скомпрометированные аккаунты, атакующие изучали инфраструктуру жертвы, закреплялись в системе с помощью инструментов удалённого управления (DWAgent, AnyDesk) и перемещались внутри сети.

Кража данных. Вместо традиционного шифрования файлов группа сосредотачивалась на краже информации и долгосрочном присутствии в системе.

Вымогательство. Жертве отправляли электронное письмо с требованием выкупа.

Технические детали атаки

Злоумышленники использовали цепочку вредоносного ПО:

ms_upd.exe (Stagecomp) — собирает информацию о системе и связывается с командным сервером для загрузки следующих компонентов (game.exe, WebView2Loader.dll, visualwincomp.txt);

game.exe (Darkcomp) — троян удалённого доступа (RAT), маскирующийся под легитимное приложение Microsoft WebView2;

WebView2Loader.dll — легитимная библиотека, необходимая для работы Microsoft Edge WebView2;

visualwincomp.txt — зашифрованная конфигурация для получения данных о командном сервере.

Троян подключается к серверу управления и каждые 60 секунд проверяет новые команды. Это позволяет выполнять команды, PowerShell‑скрипты, работать с файлами и запускать интерактивную оболочку cmd.exe или PowerShell.

Связь атаки с MuddyWater подтвердили по использованию сертификата подписи кода на имя «Дональд Гей» для подписи ms_upd.exe. Ранее этот сертификат применялся для подписи вредоносного ПО группы, включая загрузчик CastleLoader (Fakeset).

Почему это важно: новые тенденции в кибербезопасности

Случай демонстрирует тревожную тенденцию: государственные хакерские группы всё чаще используют инструменты и методы киберпреступников, чтобы:

запутать следы и усложнить атрибуцию атак;

отвлечь внимание от долгосрочных механизмов закрепления в системах;

создать видимость обычной криминальной активности.

Предыдущие атаки MuddyWater

Это не первый случай активности группы:

Сентябрь 2020: атака на израильские организации с использованием загрузчика PowGoop и варианта программы‑вымогателя Thanos.

2023: сотрудничество с группой DEV‑1084 (персона DarkBit) для проведения разрушительных атак под видом вымогательства.

Октябрь 2025: использование программы‑вымогателя Qilin против израильской государственной больницы.

Сопутствующие угрозы

Параллельно фиксируются и другие действия про‑иранских хакерских групп:

атака на Министерство юстиции Омана (украдено более 26 000 записей пользователей);

действия группы Handala Hack (публикация данных 400 сотрудников ВМС США, атака на порт Фуджейра в ОАЭ с утечкой 11 000 документов).

Выводы

Ситуация показывает, что грань между государственными кибератаками и криминальным вымогательством становится всё более размытой. Такие операции не только угрожают безопасности данных, но и могут иметь реальные физические последствия — например, украденные данные инфраструктуры порта потенциально могут использоваться для наведения ракет.

Эксперты предупреждают: периоды затишья в физической плоскости исторически сопровождаются ростом кибератак. Текущая ситуация — наиболее серьёзное проявление этой тенденции на сегодняшний день.

Чтобы комментировать, зарегистрируйтесь или авторизуйтесь

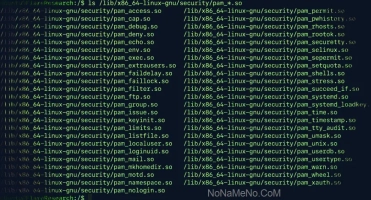

Исследователи в сфере кибербезопасности обнаружили новый опасный бэкдор для Linux‑систем под названием PamDOORa. Вредоносное ПО появилось на российском форуме киберпреступников Rehub — злоумышленник под ником «darkworm» сначала предлагал его за 1 600 долларов, а к 9 апреля снизил цену почти вдвое — до 900 долларов.

Исследователи кибербезопасности из Cisco Talos раскрыли детали изощрённой кибератаки. Злоумышленники использовали инструмент удалённого доступа CloudZ RAT и специальный плагин Pheno, чтобы похищать учётные данные пользователей — в том числе одноразовые пароли (OTP). Разберёмся, как работает эта схема и чем она опасна.