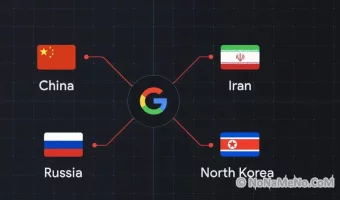

Координация киберопераций против оборонного сектора Китая, Ирана, России и Северной Кореи

Согласно исследованию группы Google Threat Intelligence Group (GTIG), государственные структуры, хакеры и преступные группировки из Китая, Ирана, России и Северной Кореи нацелились на объекты оборонно-промышленного комплекса (ОПК).

Их атаки объединены четырьмя ключевыми мотивами: влияние на технологически вооружённые стороны конфликта Россия–Украина, прямой контакт сотрудников и эксплуатация процесса найма северокорейскими и иранскими группами, внедрение вредоносного ПО через периферийные устройства китайскими агентствами, а также риски цепочки поставок вследствие взлома предприятий промышленности.

Google отметил растущую заинтересованность ведущих государств-спонсоров киберпреступлений и активистов-хакеров в автономных транспортных средствах и беспилотниках, поскольку такие платформы играют важную роль в современной военной технике. Кибератаки становятся всё сложнее, сосредоточиваясь на конкретных конечных точках и людях либо осуществляясь способами, затрудняющими выявление средствами EDR (Endpoint Detection and Response).

Наиболее значимые угрозы включают:

- APT44 ("Sandworm"): пытался похитить данные из Telegram и Signal после физического доступа к устройствам украинских военных. Использовал скрипт WAVESIGN для расшифровки и кражи данных из десктоп-приложения Signal.

- TEMP.Vermin: использовал троянцы VERMONSTER, SPECTRUM и FIRMACHAGENT, маскируя контент темой разработки беспилотников и анти-БПЛА систем.

- UNC5125 ("FlyingYeti"): проводил целенаправленные кампании против подразделений фронта беспилотников Украины, распространял малварь MESSYFORK через мессенджеры, обманывая операторов БПЛА поддельными анкетами.

- UNC5792: эксплуатировал уязвимости сервисов безопасного общения для атак на украинские военные учреждения и госструктуры, а также организации Молдовы, Грузии, Франции и США.

- UNC4221: действовал аналогично UNC5792, рассылая зловред STALECOOKIE, имитирующий украинскую систему управления боевыми действиями DELTA.

- UNC5976: российская группа, проводившая фишинговую кампанию с заражёнными файлами RDP, настроенными на связь с контролируемыми доменами.

- UNC6096: российские злоумышленники использовали тематику DELTA для распространения вредоносных ссылок через WhatsApp, поражающих мобильные устройства малварью GALLGRAB.

- APT45 ("Andariel"): атаковала южнокорейские предприятия обороны, полупроводниковые заводы и автомобильную промышленность с использованием SmallTiger.

- APT43 ("Kimsuky"): вероятно, внедряла бэкдор THINWAVE, замаскировав инфраструктуру немецких и американских компаний, связанных с обороной.

- Lazarus Group: вела операцию Dream Job, нацеленную на аэрокосмическую отрасль, энергетику и оборону, дополнительно полагаясь на AI-инструменты для разведки целей.

- Nimbus Manticore: нападала на авиационную и оборонную отрасли Ближнего Востока, активно пользуясь такими семействами малвари, как MINIBIKE, TWOSTROKE, DEEPROOT и CRASHPAD.

- APT5 ("Keyhole Panda"): ориентировалась на нынешних и бывших сотрудников крупных подрядчиков оборонной сферы, отправляя персонализированные приманки.

- Volt Typhoon: занимался разведкой публичных порталов входа крупнейших североамериканских производителей оружия и вооружения, применяя технику сокрытия происхождения ARCMaze.

- UN6508: китайские хакеры совершили атаку на исследовательский институт США в конце 2023 года, используя эксплойт REDCap для внедрения малвари INFINITERED, предназначенной для похищения учётных данных.

Google выявила ещё одно явление — сети операционных реле (Operational Relay Boxes, ORB), используемые китайскими группировками для слежки за объектами оборонпрома. Такие сети обладают рядом преимуществ: способны направлять трафик через домашние и коммерческие сети, сливаться с обычным сетевым траффиком, обходить геоограничения и заранее размещаться вокруг цели до начала кибератаки. Даже если некоторые узлы блокируются, сеть оперативно масштабируется, повышая устойчивость ко взлому.

"Несмотря на различия угроз в разных регионах мира и специализациях секторов, общая тенденция очевидна: оборонно-промышленный комплекс находится под постоянным давлением множества направлений атак", подчёркивает Google. Среди наиболее серьёзных рисков называются вымогательство финансовых активов у оборонных предприятий, угрозы жизни персонала и непрерывные попытки проникновения китайских группировок в цепочку поставок.