Мастера подражания

То, с чем мир искусства борется десятилетиями, сегодня стало главной головной болью специалистов по кибербезопасности. Речь о подделках. В 1960-х годах Эльмир де Хори прославился как искусный фальсификатор: его имитации Пикассо, Матисса и Ренуара обманывали коллекционеров и даже сотрудников известных музеев. На протяжении нескольких десятилетий более тысячи его работ оставались незамеченными, потому что эксперты полагались на привычные подписи, знакомые стили и респектабельное происхождение произведений.

Сегодня центры мониторинга безопасности (SOC) сталкиваются с абсолютно той же проблемой. Мы живем в эпоху подражания. Вооруженные искусственным интеллектом злоумышленники мастерски копируют поведение легитимных пользователей, прячут свои действия внутри обычных рабочих процессов и маскируют вредоносную активность под рядовой сетевой трафик. История учит: проще распознать подделку, когда точно знаешь, на что обращать внимание.

Главные выводы для защиты:

Подражание становится нормой: 81% атак сегодня обходятся без вредоносного кода.

Автономные агенты на базе ИИ помогают злоумышленникам скрываться в легитимном трафике и поведении.

Эшелонированная защита требует новых уровней: расширение контроля на программные цепочки поставок и федеративные учетные записи.

Сетевые средства обнаружения и противодействия (NDR) дают ту самую видимость, чтобы выявлять и нейтрализовать «фальшивки».

Почему подражание становится главным оружием атак

Подобно тому, как де Хори использовал старые холсты и пигменты, чтобы придать своим работам вид подлинности, современные хакеры применяют легитимные инструменты и учетные данные, маскируя вредоносную активность под привычные действия. Хотя методы, основанные на имитации, давно известны, за последние пару лет они стали значительно сложнее. Атаки с использованием легитимных инструментов (Living-off-the-Land, LotL) и усиленные ИИ средства вывели искусство подделки на новый уровень. Глобальный отчет об угрозах CrowdStrike за 2026 год подтверждает: 81% атак обходятся без вредоносного кода, используя исключительно штатные инструменты и техники. Выявить такие фальшивки быстро — не просто желательная мера, а лучший шанс прервать атаду до того, как она нанесет реальный ущерб.

Путеводитель по сетевым подделкам

Автономные агенты с поддержкой ИИ

Такие агенты, действующие автономно или полуавтономно, массово генерируют фальшивые учетные записи, код и имитируют поведение реальных пользователей. У де Хори была целая сеть поддержки: арт-дилеры и представители в разных странах помогали сбывать картины. Когда покупатели начинали подозревать неладное, он использовал множество псевдонимов. Сегодня нечто подобное происходит с помощью дешевых ИИ-агентов. Их используют не только для создания убедительных поддельных личностей, но и для генерации кода эксплойтов, кражи секретных данных и заражения конечных устройств — всё это становится основой для масштабных атак. Самообучающиеся агенты наблюдают за сетевым поведением и подстраивают свой трафик так, чтобы обмануть системы обнаружения аномалий. Они сдвигают командно-контрольный трафик (C2) на пики легитимной активности, изменяют сигнатуры ровно настолько, чтобы остаться незамеченными. Более того, легитимные агенты используются как оркестраторы других эксплойтов, автоматизируя и масштабируя атаки.

Фальшивки в цепочках поставок и облаках

Поддельные или скомпрометированные компоненты, которые маскируются под доверенное ПО, обновления или облачные сервисы. Злоумышленники применяют вредоносные ИИ-агенты для создания сложных многослойных атак на цепочки поставок ПО. Агенты подменяют легитимное программное обеспечение, выдавая вредоносный код за рядовое обновление. Это делает практически невозможным быстрое определение источника эксплойта. Именно так, по данным исследователей Microsoft, работал червь Shai Hulud v2. Злоумышленники модифицировали сотни программных пакетов, создав единую экосистему для сбора учетных данных разработчиков и API-ключей. Распространение происходило через доверенные внутренние сетевые ресурсы — всё под видом легитимных обновлений. Атаки на цепочки поставок существуют давно (вспомним SolarWinds), но ИИ-агенты сделали их создание и распространение в разы быстрее.

Облачные подделки также набирают обороты. Фальшивые страницы входа и поддельные облачные репозитории, имитирующие дизайн и брендинг легитимных сервисов, используются для кражи учетных данных уже много лет. А с появлением ИИ-инструментов создание таких убедительных подделок стало еще проще, быстрее и масштабнее.

Замаскированные туннели

Методы, которые прячут вредоносный трафик внутри разрешенных протоколов или зашифрованных каналов. Де Хори расширял сеть сбыта, используя галереи и посредников, которые маскировали его сделки. Современные атакующие делают то же самое с помощью IP-туннелей, скрывая вредоносный трафик внутри легитимных соединений. Другой способ маскировки — намеренно несовпадающие запросы и ответы, например, запрос конфиденциальных веб-данных с неизвестного ранее адреса, что позволяет обойти защиту. Такие методы дают возможность отключить средства безопасности и затаиться в корпоративной сети на месяцы в ожидании подходящего момента. К этому же разряду относятся мобильные магазины приложений, где годами существуют фальшивые приложения со встроенным вредоносным кодом.

Поддельная инфраструктура

Серверы, домены и сервисы, контролируемые атакующими, но имитирующие легитимные ресурсы. Де Хори постоянно переезжал из города в город, чтобы избежать разоблачения. Киберпреступники используют аналогичную тактику: они создают подконтрольные им серверы, домены и сервисы, которые выглядят как доверенная инфраструктура. Недавнее исследование Microsoft показало, как злоумышленники заманивают пользователей фальшивыми приглашениями на встречи в Teams, ведущими на сайты для кражи учетных данных, замаскированные под легитимные страницы входа. Такие фальшивые соединения часто становятся началом цепочки действий, ведущих к полному захвату сетевых ресурсов и данных. В дальнейшем поддельные серверы используются для компрометации и выгрузки конфиденциальной информации, которая может стать основой для атаки-вымогателя.

И наконец, фишинг

Фишинг строится на подделке в чистом виде. Современные фишинговые кампании используют все виды имитации: фальшивые адреса электронной почты, которые кажутся частью вашего домена, но на самом деле относятся к гомоглифным или гомографным атакам. Такие приемы позволяют подменять легитимные домены символами-двойниками, перенаправлять переписку под контроль хакеров или использовать их как часть последующих фишинговых кампаний. Эльмир де Хори был бы доволен: он прилагал столько усилий, чтобы копировать мазки, цветовые решения и стили великих мастеров.

Как NDR помогает разоблачать фальшивки

Параллели между подделками де Хори и современными кибератаками поразительны. И там, и там ключевую роль играют имитация, перемещение и использование доверенных систем. Де Хори в итоге разоблачили, когда эксперты сравнили множество его работ и обнаружили стилистические особенности, которые он не мог скрыть. Сетевые средства обнаружения и противодействия (NDR) ловят атакующих тем же способом: отслеживают поведенческие паттерны и аномалии, которые выдают истинную картину происходящего в сети.

Вот несколько способов, с помощью которых NDR помогает выявлять скрытую вредоносную активность:

Обнаружение поведенческих аномалий. Фиксация отклонений от установленных сетевых норм: необычное время входа в систему, нетипичные передачи данных или неожиданное латеральное перемещение — всё это может указывать на присутствие злоумышленника, даже если учетные данные выглядят легитимными.

Выявление несоответствий в протоколах и метаданных. Поиск нестыковок, которые атакующим сложно скрыть: странные комбинации протоколов, трафик на недавно зарегистрированные или гомографные домены, зашифрованные сессии с подозрительными деталями сертификатов.

Предоставление контекста. Обогащение сырого трафика метаданными, которые раскрывают общую картину: откуда исходят соединения, как они ведут себя во времени, соответствуют ли обычным шаблонам. Это помогает аналитикам быстро отделять реальные угрозы от шума.

По мере того как злоумышленники становятся изощреннее и используют ИИ для масштабирования обмана, защитникам нужны инструменты, способные видеть сквозь шум. NDR в связке с другими продуктами безопасности дает центрам мониторинга ту самую видимость, чтобы перехватывать угрозы на ранних стадиях — до того, как они успеют нанести реальный ущерб.

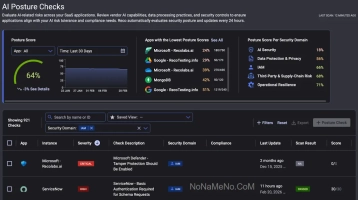

Платформа Open NDR от Corelight позволяет центрам SOC обнаруживать новые угрозы, включая те, что используют передовые ИИ-техники. Многоуровневый подход к детектированию включает поведенческие и аномальные механизмы, способные выявлять широкий спектр уникальной и нестандартной сетевой активности. По мере того как злоумышленники разрабатывают новые методы атак, команды безопасности, внедряющие NDR, могут существенно усилить обороноспособность своей компании.