Угроза в цепочке поставок

Эксперты по кибербезопасности обнаружили серьёзную уязвимость в экосистеме инструментов разработки. В официальном репозитории Docker Hub (checkmarx/kics) появились заражённые образы — злоумышленники сумели подменить существующие теги и внедрить опасный код. Разберём ситуацию подробно.

Что произошло

Компания Socket, специализирующаяся на защите цепочек поставок ПО, сообщила о кибератаке. Неизвестные хакеры:

перезаписали существующие теги в репозитории (включая v2.1.20 и alpine);

добавили новый тег v2.1.21, которого нет среди официальных релизов.

На момент публикации репозиторий был закрыт для доступа.

Чем опасен заражённый образ

Анализ показал, что в бинарник KICS внедрили функции сбора и передачи данных — их не было в оригинальной версии. Вредоносный код способен:

Сгенерировать полный отчёт о сканировании (без цензуры).

Зашифровать этот отчёт.

Отправить его на внешний сервер злоумышленников.

Это создаёт критическую угрозу для команд, использующих KICS для проверки конфигурационных файлов:

Terraform;

CloudFormation;

Kubernetes.

В таких файлах часто содержатся учётные данные и другая конфиденциальная информация — она может попасть в руки злоумышленников.

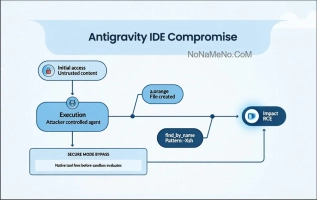

Дополнительные угрозы: расширения VS Code

Расследование выявило ещё одну опасность — заражённые версии расширения Checkmarx для Microsoft Visual Studio Code. Проблема затронула:

версию 1.17.0;

версию 1.19.0.

В версии 1.18.0 уязвимость уже была устранена.

Как работал вредоносный код:

автоматически загружал сторонний аддон через среду выполнения Bun;

использовал жёстко прописанный URL‑адрес GitHub для скачивания дополнительного JavaScript‑кода;

запускал этот код без подтверждения пользователя и проверки целостности.

Последствия и рекомендации

Компания Socket подчёркивает: это не единичный случай, а часть масштабной атаки на цепочку поставок Checkmarx. Организации, использовавшие заражённый образ KICS, должны:

считать все учётные данные и секреты, попавшие в отчёты сканирования, скомпрометированными;

провести аудит безопасности инфраструктуры;

проверить используемые версии расширений VS Code и обновить их до безопасных;

пересмотреть политики доступа к конфиденциальным данным.