Новый функционал в Google Chrome, связанный с интеграцией языковых моделей, вызвал серьёзное противостояние с Mozilla. Разберёмся, почему этот конфликт затрагивает не только две компании, но и будущее всего интернета.

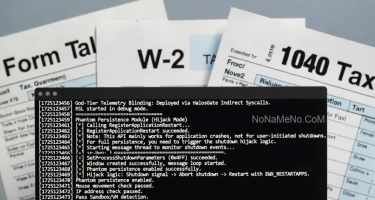

Silver Fox: фишинг с налоговой тематикой и вредонос ABCDoor

Silver Fox: фишинг через вредонос ABCDoor

Как устроена атака

Схема действий группировки почти идентична для обеих волн атак (Индия и Россия):

Фишинговое письмо. Жертва получает сообщение, стилизованное под официальное уведомление от налоговой службы:

о предстоящей проверке;

о списке налоговых нарушений, который нужно скачать.

Архив с «документами». В письме есть ссылка на ZIP‑ или RAR‑архив (размещён на домене

abc.haijing88[.]com). В декабрьской кампании 2025 года вредоносный код встраивался прямо в прикреплённые к письму файлы.Поддельный PDF. Внутри архива — исполняемый файл, замаскированный под PDF. Это модифицированная версия открытого фреймворка RustSL — инструмента для обхода антивирусов и загрузки вредоносного кода.

Загрузка полезной нагрузки. RustSL расшифровывает и запускает вредоносное ПО — бэкдор ValleyRAT (также известный как Winos 4.0).

Активизация ABCDoor. После дополнительной проверки региона запускается модуль ABCDoor — ранее неизвестный бэкдор на Python.

Ключевые компоненты атаки

1. RustSL (модифицированный загрузчик):

расшифровывает зашифрованную вредоносную нагрузку;

проверяет местоположение жертвы (геотаргетинг): в версии для GitHub указан только Китай, в кастомной — Индия, Индонезия, ЮАР, Россия и Камбоджа;

определяет, запущена ли система в виртуальной машине или песочнице (чтобы избежать обнаружения).

2. ValleyRAT (Winos 4.0):

основной модуль (

login-module.dll_bin) отвечает за связь с сервером управления (C2);выполняет команды злоумышленников;

загружает дополнительные модули.

3. ABCDoor (Python‑бэкдор):

связывается с внешним сервером по HTTPS;

обеспечивает устойчивое присутствие в системе;

обновляет и удаляет бэкдор по команде;

собирает данные: скриншоты, содержимое буфера обмена;

позволяет удалённо управлять мышью и клавиатурой;

выполняет операции с файловой системой;

управляет системными процессами.

4. Phantom Persistence (метод закрепления в системе):

впервые зафиксирован в июне 2025 года;

использует легальную функцию ОС для обновления программ, требующих перезагрузки;

перехватывает сигнал завершения работы системы;

останавливает штатное выключение и инициирует перезагрузку «для обновления»;

заставляет систему запускать вредонос при старте ОС.

Эволюция тактики Silver Fox

Группировка постоянно совершенствует методы атак:

Ноябрь 2025: вместо RustSL начали использовать JavaScript‑загрузчик для доставки ABCDoor. Загрузчик распространялся через самораспаковывающиеся (SFX) архивы внутри ZIP‑файлов.

Расширение географии: если изначально в списке целевых стран был только Китай, то позже к нему добавились Тайвань, Япония, Индия, Индонезия, ЮАР и Камбоджа.

Сезонная адаптация: Silver Fox подбирает сценарии атак под актуальные для страны события (например, налоговые проверки) и специфику работы организаций.

Масштабы и последствия

География: больше всего атак зафиксировано в Индии, России и Индонезии, затем следуют ЮАР и Япония.

Сектора: пострадали организации из промышленности, консалтинга, розничной торговли и транспорта.

Объём рассылок: с начала января по начало февраля было выявлено более 1 600 фишинговых писем.

Хронология: ABCDoor находится в арсенале группировки как минимум с 19 декабря 2024 года, активно используется с февраля–марта 2025 года.

Выводы экспертов

По данным компаний S2W и «Лаборатории Касперского», Silver Fox перешла к «двухуровневой» модели:

проводит массовые атаки для получения прибыли;

одновременно ведёт шпионские операции.

Особенность группировки — высокая степень кастомизации фишинга: письма и сценарии адаптируются под сезонную повестку и специфику работы целевой организации.

Чтобы комментировать, зарегистрируйтесь или авторизуйтесь

Исследователи безопасности выявили масштабную атаку на цепочки поставок программного обеспечения. Злоумышленники использовали «спящие» пакеты — внешне безобидные библиотеки, которые позже активируют вредоносную нагрузку. Цель атаки: кража учётных данных, вмешательство в GitHub Actions и закрепление в системе через SSH.

Процессор на 100 %? Как майнеры проникают через уязвимости Qinglong

В начале 2026 года ИТ‑сообщество столкнулось с масштабной угрозой: множество серверов по всему миру начали испытывать экстремальную нагрузку на процессор — вплоть до 100 %. Виной тому стали киберпреступники, которые использовали слабые места в популярном инструменте автоматизации для размещения скрытого ПО для майнинга. Разберёмся, как это произошло и что нужно сделать, чтобы обезопасить свои системы.